문제로 들어가보니 id를 제출하라는게 나옵니다!

default로 admin이 들어가있어서 제출해보았습니다 :D

으아..? admin이 아니라고 하면서 다시 제출하게 되더라구요!

그래서 임의로 test를 입력하여 제출 했는데 로그인이 되었습니다!

logout해도 먹히지가 않더라구요... :(

그리고 소스코드를 보아도 특별한게 보이지 않았습니다 =_=

그래서 쿠키값을 보았는데 기존에 없던 userid가 생성이 되었습니다!

알수없는 문자열이 나열이 되어있습니다!

맨뒤에 보니 %3D가 있는데 URL 인코딩 된것으로써 원래는 "=" 입니다 :D

그럼 맨마지막에 =가 들어가는 암호화는 base64이죠 !

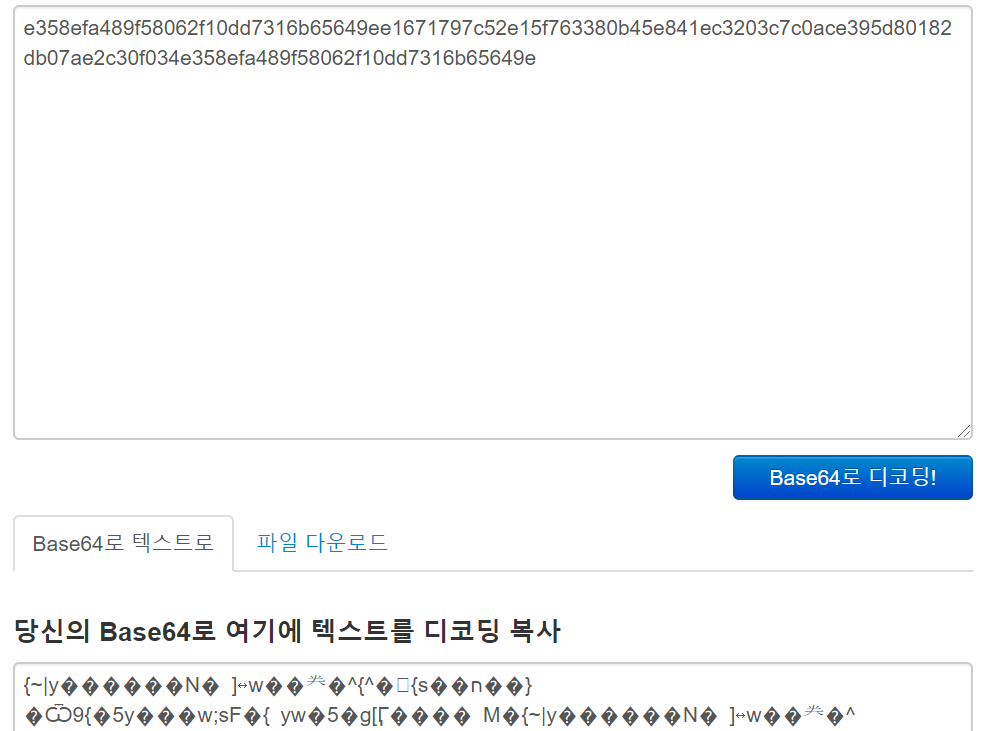

그래서 Decoding을 해보았습니다 :D

디코딩을 해보니 되는것으로 확인이 됩니다!

그래서 한번더 해보았습니다!

한번더 디코딩을 했는데 되질 않습니다...

뭔가 다른것으로 암호화가 되어있나봅니다 :(

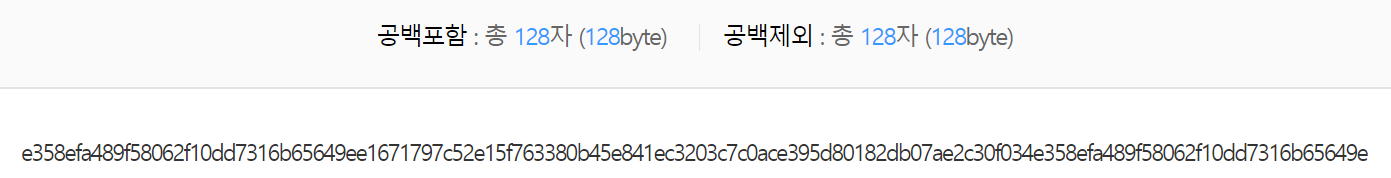

그래서 일단 글자수를 알아보았습니다!

총 128자로 나오더라구요!

그래서 여러가지 경우의 수를 생각을 했습니다...

노가다를 열심히 하다가...

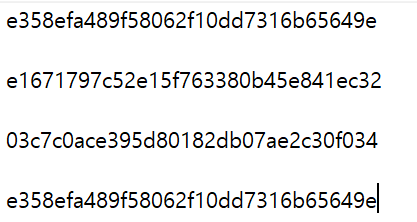

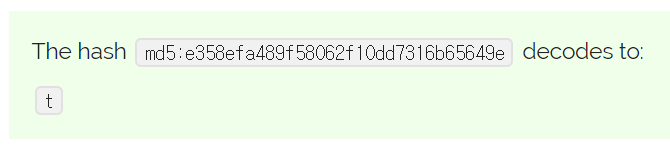

"test"는 총 4자리이니까 128자를 32자씩 나누어 보았습니다!

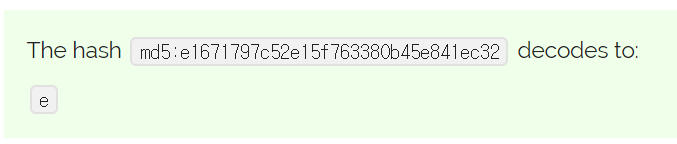

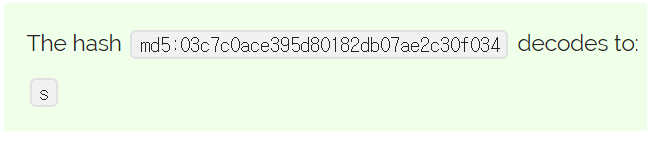

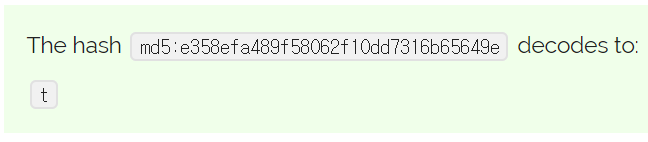

4개로 나누고 32자로 암호화될 수 있는 것 중 대표적인 MD5로 복호화 해보았습니다!

userid가 글자마다 MD5 해쉬암호화 후 base64 인코딩된 것입니다!

그럼 admin으로 로그인하기 위해 똑같이 MD5 암호화 후 base64인코딩을 진행하여 userid에 넣어주면 되겠군요 :D

예상대로 풀이 성공하였습니다 !!

쨘!! admin으로 로그인이 되었다고 나오네용 :D

이만 19번 문제 풀이를 마치겠습니다 :D

'CTF > Webhacking.kr' 카테고리의 다른 글

| Old - 47 (score:150) (0) | 2020.03.31 |

|---|---|

| Old - 27 (score:150) (0) | 2020.03.28 |

| Old - 58 (score:150) (0) | 2020.03.06 |

| Old - 32 (score:150) (0) | 2020.03.05 |

| Old - 25 (score:150) (0) | 2020.02.29 |